為什麼 Netflix 截圖會變黑?聊聊 DRM 技術與未來趨勢

為什麼 Netflix 截圖會變黑?聊聊 DRM 技術與未來趨勢 拆解影音防盜的技術拉鋸戰:一位前端工程師在建置 VOD 系統時的實務心得

你是否曾有過這樣的經驗:在追 Netflix 的熱門影集或觀看 Disney+ 的最新大片時,看到一個絕美的畫面想截圖當桌布,或是想錄下一段精彩對白分享給朋友,結果截出來的圖卻是一片漆黑?

這並不是你的手機壞了,也不是 App 出了 Bug,而是串流平台背後那套嚴密的「數位版權管理」(Digital Rights Management,簡稱 DRM)機制在發揮作用。

身為負責公司學習平台 VOD 建置的工程師,我常被問到:在技術如此發達的今天,為什麼我們還能看到盜版資源?為什麼有些設備就是跑不出 4K?這背後其實是持續多年的技術拉鋸戰。本文將帶你拆解 DRM 的運作核心,並揭開 2026 年即將普及的 AI 隱形浮水印技術,看看這場防盜技術的攻防戰如何演進。

https://blog.amowu.com/posts/2020-09-04-hls-signed-cookies/

很多人以為 DRM 就是把影片加密(Video Encryption),但本質上,它是一整套複雜的「密鑰管理系統」。如果只有影片加密,一旦使用者拿到了鑰匙並解密,他就擁有了檔案,可以無限次播放或拷貝給別人。而 DRM 比較像是一位「保全」,它不僅管你有沒有鑰匙,還管你進屋後能待多久、能不能拍照、能不能把東西帶走。確保只有獲得授權的使用者,在受信任的環境下,才能取得那把解開影片的鑰匙。

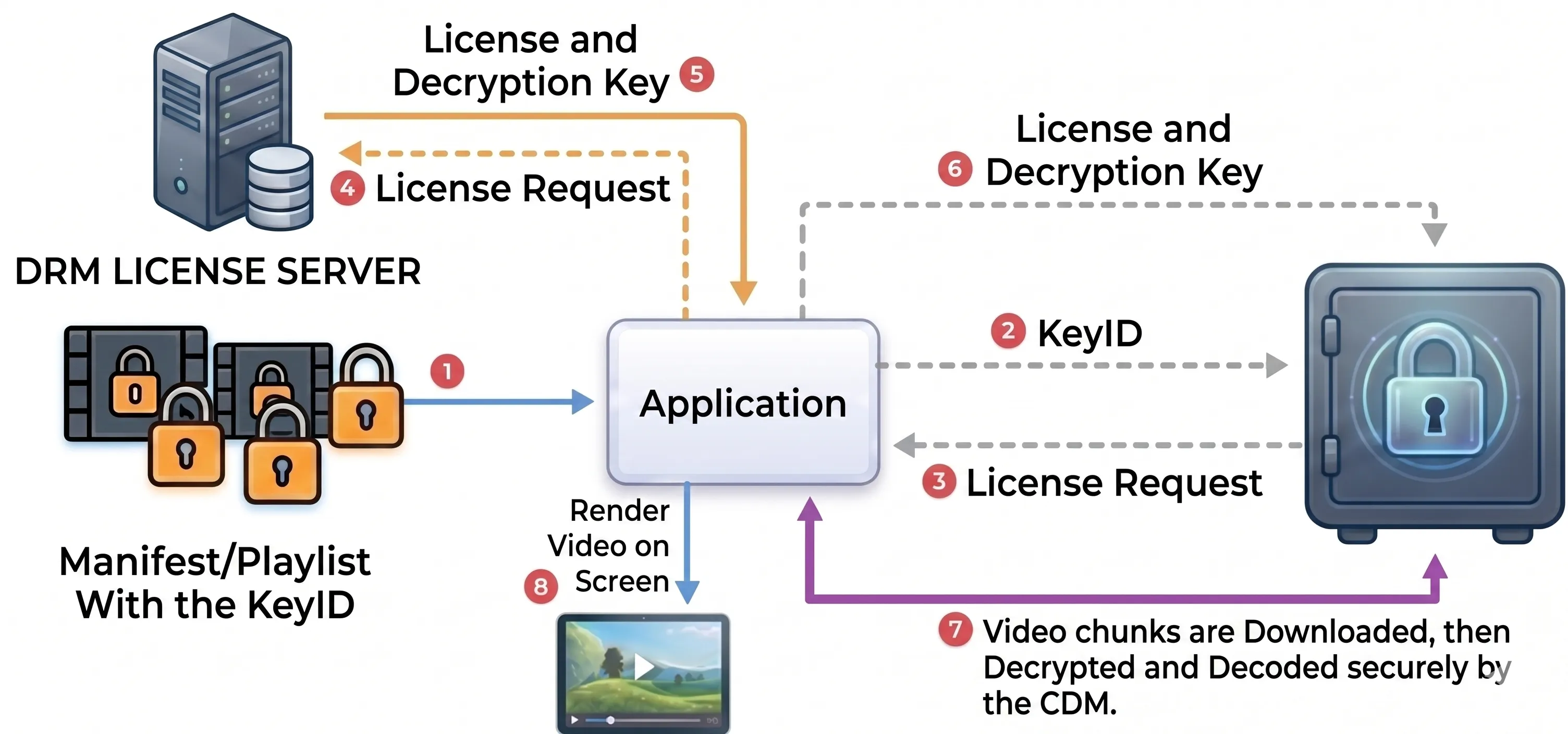

DRM 的運作包含三個核心機制:

- CDM(Content Decryption Module):這是瀏覽器內置的一個硬體或軟體沙盒,負責真正的解密與渲染。由於它是個「黑盒子」,JavaScript 無法觸碰其內容,這就是為什麼截圖會變黑 —— 影像是在 CDM 內部渲染的,完全繞過了瀏覽器的渲染層。

- License:加密檔案本身是死的,但「許可證」是活的。當你點擊播放時,CDM 會向伺服器請求一張許可證,上面寫滿了限制規則:這把鑰匙只能用 24 小時、你只能看 1080p 的畫質、或者你現在的 IP 位置不符合版權範圍。只有當你符合清單上所有規則,CDM 才會為你點頭開鎖。

- Hardware Enforcement:現代 DRM 不只靠軟體,還直接與你的硬體(CPU 和顯示晶片)合作。例如透過 HDCP 協議,如果 DRM 發現你接了一個不合格的投影機,硬體層級會直接切斷訊號。

這種從瀏覽器到伺服器,再到硬體內部的「封閉信任鏈」,就是為什麼你即便設法拿到了鑰匙,也無法反抗這些限制的原因。

了解了這三道安全防線後,身為前端工程師的我們還必須認識三個組件:

- EME(Encrypted Media Extensions):它是播放器與 CDM 之間的「橋樑」。作為 W3C 標準的 API,它負責將密鑰請求傳給伺服器,再把拿到的許可證傳回給 CDM。

- MSE(Media Source Extensions):負責將下載下來的加密影片片段(Segments)源源不絕地餵入播放器中。

- PSSH(Protection System Specific Header):這是埋在影片流中的資訊,包含了重要的「金鑰 ID(Key ID)」。沒有 PSSH,CDM 不知道需要哪把金鑰,也無法生成正確的 Challenge。

在實作 DRM 時,開發者最頭痛的就是跨平台兼容性,因為不同的瀏覽器與設備背後分別由三大巨頭把持:

| DRM 方案 | 幕後大佬 | 主要支持環境 | 技術特點 |

|---|---|---|---|

| Widevine | Chrome, Android, ChromeOS | 應用最廣,分為 L1 (硬體級) 到 L3 (軟體級)。 | |

| FairPlay | Apple | Safari, iOS, macOS | 高度垂直整合,幾乎純硬體級別,安全性極高。 |

| PlayReady | Microsoft | Edge, Xbox, Windows | 歷史悠久,在智慧電視(Smart TV)滲透率極高。 |

特別值得一提的是 Apple 的 FairPlay。由於 Apple 掌控了從晶片(M/A 系列)、作業系統到瀏覽器的完整生態,FairPlay 將解密工作徹底交給硬體層的「Secure Enclave(安全隔離區)」。這種封閉哲學使其安全性極高,但也讓它顯得相當「不合群」,不支援任何非 Apple 設備,甚至在開發調試上也是出了名的麻煩。

你可能發現過,明明買了 Netflix 最高級的會員,但在一些手機或某些電腦瀏覽器上,畫質卻被限制在低畫質。這與 Widevine 的「強健度(Robustness)」等級有關。

- Widevine L1:解密與解碼完全發生在硬體受信任執行環境(TEE)中。片商對此高度信任,因此願意開放 4K 與 HDR。

- Widevine L3:解密是在軟體層級完成的。對於駭客來說,軟體層較容易透過逆向工程破解,因此片商通常只給予低畫質以降低風險。

// 1. DRM 基本配置const drmConfig = [{ initDataTypes: ['cenc'], videoCapabilities: [{ contentType: 'video/mp4; codecs="avc1.42E01E"', // 如果你強行要求 HW_SECURE_ALL(L1) // 但使用者設備僅支援 L3,播放器會直接報錯黑屏。 // 專業的做法是偵測到失敗後, // 自動 Fallback 要求 SW_SECURE_DECODE(L3), // 至少讓用戶能看到低畫質的畫面。 robustness: 'SW_SECURE_DECODE' }]}];

const video = document.querySelector('video');

// 2. 監聽 'encrypted' 事件:這是獲取 PSSH 的標準入口video.addEventListener('encrypted', async (event) => { console.log('--- 偵測到加密內容 ---'); console.log('初始化數據類型:', event.initDataType); // 通常是 'cenc'

// 這就是你需要的 PSSH Data! const pssh = event.initData;

try { // 3. 請求 CDM 存取權限 const access = await navigator.requestMediaKeySystemAccess('com.widevine.alpha', drmConfig); const keys = await access.createMediaKeys(); await video.setMediaKeys(keys);

// 4. 建立解密會話 const session = keys.createMediaKeySession();

// 5. 處理 License 請求 session.addEventListener('message', async (msgEvent) => { console.log('收到 Challenge,正在向 License Server 請求金鑰...');

const response = await fetch('https://your-license-server.com/get-key', { method: 'POST', body: msgEvent.message });

const license = await response.arrayBuffer();

// 6. 將拿到的鑰匙塞入 CDM await session.update(license); console.log('DRM 解密成功,影片開始播放!'); });

// 7. 告知 CDM 根據這段 PSSH 生成 Challenge await session.generateRequest(event.initDataType, pssh);

} catch (error) { console.error('DRM 流程錯誤:', error); }});這裡有一個「Chrome 悖論」:即使你有一台價值十萬的頂規 PC,在桌面版 Chrome 上通常也只能看到 1080p 甚至更低。這是因為 Windows/macOS 的硬體解碼環境太雜,Chrome 往往只能運行 L3 軟體保護。這也是為什麼在 Mac 上想看 4K Netflix,你必須使用 Safari (Google 近年已在 Windows 平台上導入 Microsoft PlayReady 支援,試圖打破 4K 瓶頸)。

實作 FairPlay 的過程通常比 Widevine 痛苦得多,因為它的流程充滿了「Apple 式」的嚴謹與人工審核:

- 申請與憑證:必須具備 Apple 開發者組織帳號,並申請 FPS Deployment Package。

- Application Certificate:這是 FairPlay 的獨門要求。在發送 License 請求前,播放器必須先下載這個二進制憑證,否則 CDM 連密鑰請求都生不出來。

- 換取 ASK:在 Apple 後台生成證書時,會產生一串 ASK(Application Secret Key)。

- 警告:ASK 在網頁生成時「只會出現一次」,沒存下來就得全部重來。

- 整合:將證書、私鑰與 ASK 交付給播放器或後端。

// FairPlay 專屬:獲取 Application Certificateasync function fetchAppCert(certUrl) { const response = await fetch(certUrl); const arrayBuffer = await response.arrayBuffer(); return new Uint8Array(arrayBuffer);}

async function setupFairPlay(video, certUrl) { const appCert = await fetchAppCert(certUrl);

video.addEventListener('encrypted', async (event) => { // 1. 取得 FairPlay 的 Key System const access = await navigator.requestMediaKeySystemAccess('com.apple.fps', [{ initDataTypes: ['skd'], // FairPlay 常用 skd 或 sinf videoCapabilities: [{ contentType: 'video/mp4; codecs="avc1.42E01E"' }] }]);

const keys = await access.createMediaKeys();

// 2. 【關鍵點】必須先設定伺服器憑證 await keys.setServerCertificate(appCert); await video.setMediaKeys(keys);

const session = keys.createMediaKeySession();

session.addEventListener('message', async (msgEvent) => { // 3. 發送 SPC (Server Playback Context) 給 Apple License Server const response = await fetch('your-fairplay-license-url', { method: 'POST', body: msgEvent.message }); const ckc = await response.arrayBuffer(); // 回傳的是 CKC await session.update(ckc); });

// 4. FairPlay 的 initData 通常需要從 skd:// 轉換 const initData = event.initData; await session.generateRequest(event.initDataType, initData); });}如果在專案上線前兩天你才發現沒申請 FairPlay,那是絕對來不及的。因為 Apple 的審核人員可能正在放假,這不是寫程式能解決的問題。此外,如果你用了一條不合格的 HDMI 線,FairPlay 會直接丟給你一個模糊的 MediaError,讓你調試到懷疑人生。

儘管 DRM 很強,但它防的是「普通用戶」,而非「專業組織」。盜版資源主要透過三大漏洞流出:

- Widevine L3 漏洞:駭客透過逆向工程提取軟體層密鑰,直接從伺服器下載原始流並解密。這稱為 WEB-DL(最高境界,畫質無損且與原始檔案一致)。

- HDCP 剝離(Analog Hole):利用特殊擷取卡偽裝成合法顯示器,在 HDMI 傳輸中剝離 HDCP 保護。這稱為 WEB-Rip(經過二次壓縮,細節略損)。

- CDM 零日漏洞:專業組織發現瀏覽器解密模組的未公開漏洞,模擬合法 L1 設備索取 4K 密鑰。

為了提高安全性,Widevine 現在也引入了 Service Certificate(類似 FairPlay 的預先認證),讓 License 請求從第一步開始就是加密的,確保隱私不被截獲。

DRM 就像家裡的門鎖,它防不了帶專業工具的盜賊,但它能確保路過的行人無法隨意進來搬東西。

為了不讓開發者深陷在 EME 實作的泥沼中,DRM as a Service 應運而生。以 JW Player Studio DRM 為例,它實現了高度封裝:

- CMAF 統一打包:透過 CMAF(Common Media Application Format)技術,同一份影片檔案可以同時支援 Widevine、PlayReady 和 FairPlay,這為平台節省了約 66% 的存儲成本。

- 前端極簡化:播放器 SDK 會自動偵測環境。在 Safari 啟動 FairPlay,在 Chrome 啟動 Widevine,在 Windows 則啟用 PlayReady。

- 擴充性:若需要自備 License Server,開發者仍可透過

licenseRequestFilter攔截請求,加入自定義的 Token 或 Header。

jwplayer("video").setup({ playlist: [ { file: "video.mpd", drm: { widevine: { url: "..." }, playready: { url: "...", licenseRequestFilter: (req) => { ... } // 自定義請求 },

} }, { file: "video.m3u8", drm: { fairplay: { url: "...", certificateUrl: "...", // App 憑證 processSpcurl: (spc) => { ... }, // 處理 skd 轉換 licenseRequestFilter: (req) => { ... } } } } ]});如果你跟我所在的團隊一樣,原本就已經採用 JW Player 作為整套影片託管的解決方案,那麼直接使用它們的 Studio DRM 會是最順水推舟的選擇(JW Player 的 Delivery API 會直接給你完整的 playlist,連上面的程式碼都不用寫)。

DRM 的握手(Handshake)會消耗大量的伺服器運算成本,因此並非全站適用。

- 適合 DRM:好萊塢電影、高價線上課程、企業機密培訓。這些內容通常有合約強制要求。

- 不適合 DRM:行銷廣告、新聞、UGC(使用者上傳內容)。這些內容追求傳播量,DRM 反而會增加播放延遲並導致舊設備無法開啟。

YouTube 就是典型案例:一般影片不加密以利傳播,但電影租借則會強制啟動 Widevine 保護。

無論是 WEB-DL 還是 WEB-Rip 檔案流出時,AI 隱形浮水印(Forensic Watermarking)是最後的防線。它甚至能防禦 DRM 無法解決的「類比漏洞(如手機翻拍)」。

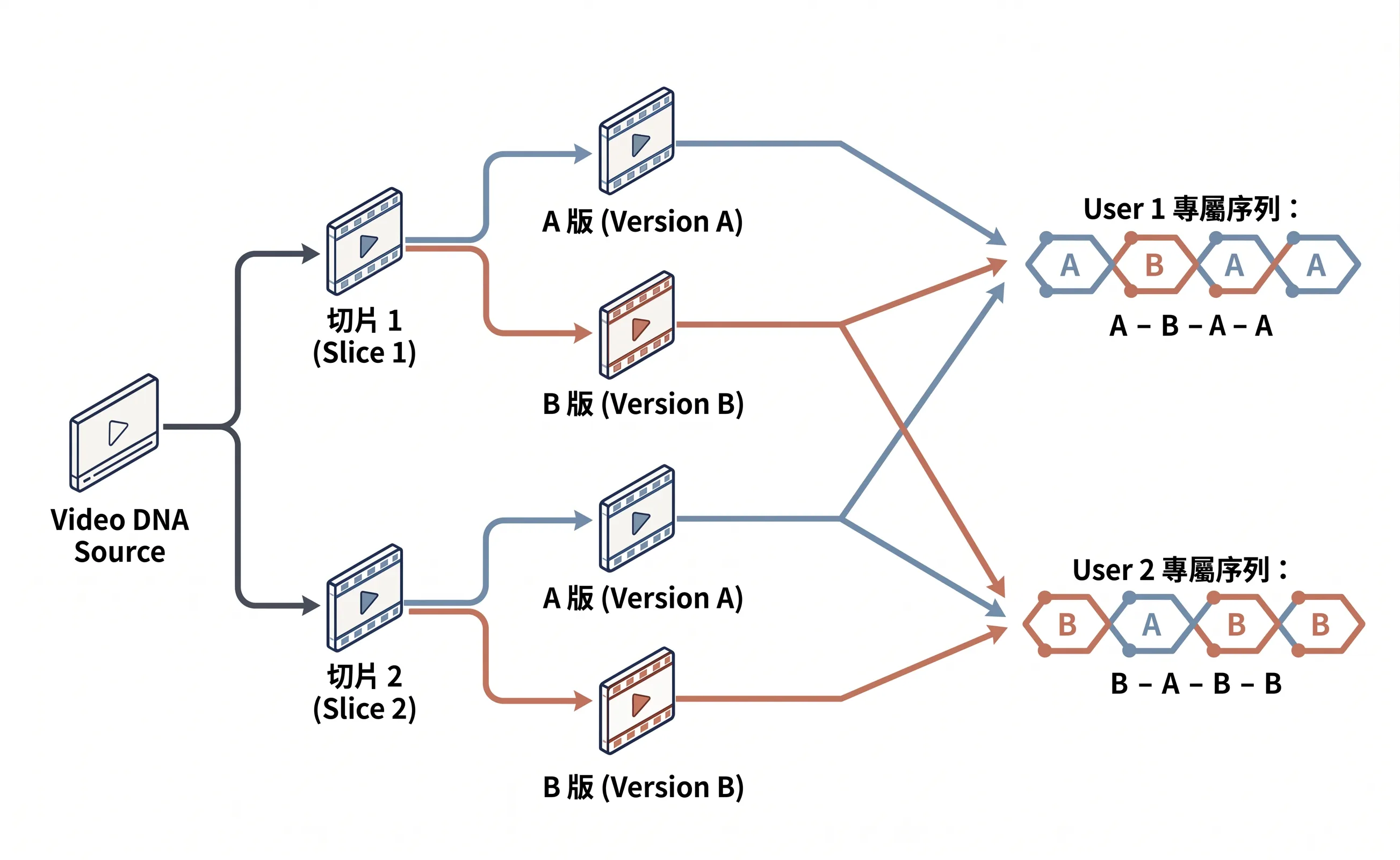

其核心是 「雲端 A/B 切換模式」:

- 原理:轉碼時針對同一段 2–6 秒的片段生成 A、B 兩個微小差異版本。

- 組合:CDN 根據使用者 ID 給予專屬序列(如 A-B-A-A-B…)。

- 追蹤:AI 具備強大的 「抗畸變(Anti-distortion)」 能力。即使盜版影片被手機翻拍、嚴重壓縮或裁切,AI 依然能從像素中的微小擾動回推這段 A/B 序列,精準鎖定洩漏者的 User ID。

這套技術就像是給影片植入了「數位 DNA」。以前盜版者可以說:「這是別人在網路上傳的,不關我的事。」現在透過這套序列,平台可以非常有底氣地說:「這就是從你的帳號、在 14:05 分、用某型號電視看的時候流出的。」

傳統若要為每位使用者嵌入唯一浮水印,必須進行「使用者數量 x 影片數量」的獨立轉檔,這成本是完全不切實際的天文數字。相較之下,A/B 變體技術無論背後的使用者規模多大,永遠只需要預先輸出 A、B 兩份版本(影片數量 x 2)。

面對「合謀攻擊(Collusion Attack)」(駭客對比不同使用者影片來抹除浮水印),AI 嵌入的特徵是非線性的且分佈在不同頻域,使破解成本高到不符合經濟效益。

WebAssembly DRM 正在興起。它讓服務商可以部署自定義的解密演算法,實現跨瀏覽器的一致性,不再受限於 Google、Microsoft 或 Apple 的 CDM,實現「軟體定義安全」的靈活性與自主權。

展望未來,主流的安全架構也許將是混合式的:DRM(攔截非法存取)+ AI 隱形浮水印(追蹤洩漏來源)+ Wasm(統一安全邏輯)。

從黑屏截圖到 AI 隱形浮水印,我們看到串流技術的演進始終圍繞著一個核心:安全性不在於「絕對不可破解」,而在於「不斷增加破解成本」(當然,前提是產品開發成本不會先讓老闆崩潰,畢竟安全性也是有邊際效益的)。

在 AI 浮水印能精準追蹤到每個人的 2026 年,傳統的「盜版分享」是否終將消亡?抑或會演變成另一種更高層次的技術對抗?這場影像防盜的攻防拉鋸戰,顯然還沒有終點。